Migration de l'ID Lenovo vers Okta Active Directory Single Sign-On (SSO) pour le portail ThinkSmart Manager

Migration de l'ID Lenovo vers Okta Active Directory Single Sign-On (SSO) pour le portail ThinkSmart Manager

Migration de l'ID Lenovo vers Okta Active Directory Single Sign-On (SSO) pour le portail ThinkSmart Manager

Description

Décrit comment convertir l'authentification de Lenovo ID à Okta Single Sign-On (SSO) pour le portail ThinkSmart Manager.

Pour plus d'informations sur le portail ThinkSmart Manager, l'application mobile ThinkSmart Manager, et le ThinkSmart Manager Service (TSMS), visitez : la plateforme ThinkSmart Manager.

Solution

Suivez les étapes décrites ci-dessous.

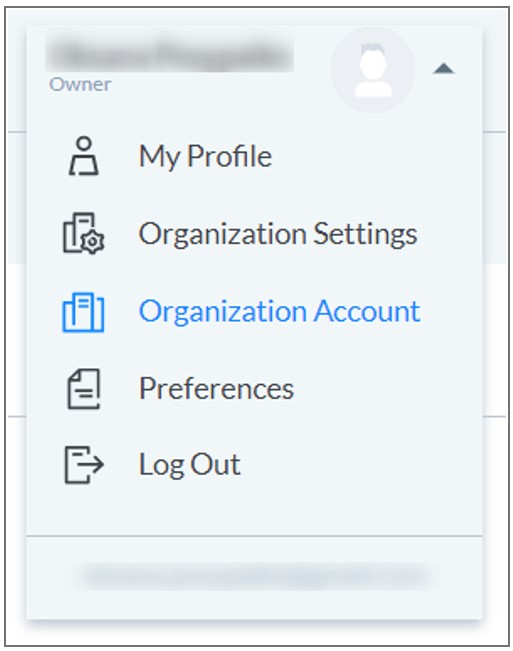

- Dans le portail ThinkSmart Manager (portal.thinksmart.lenovo.com) , cliquez sur l'image du profil utilisateur et naviguez vers Compte Organisation.

Remarque : Cette option est disponible uniquement pour les Propriétaires.

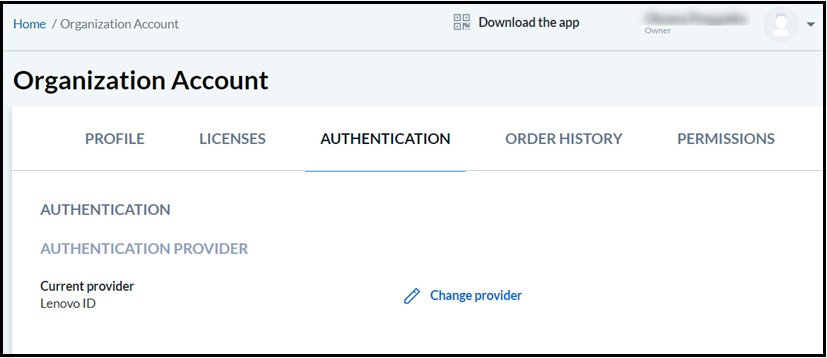

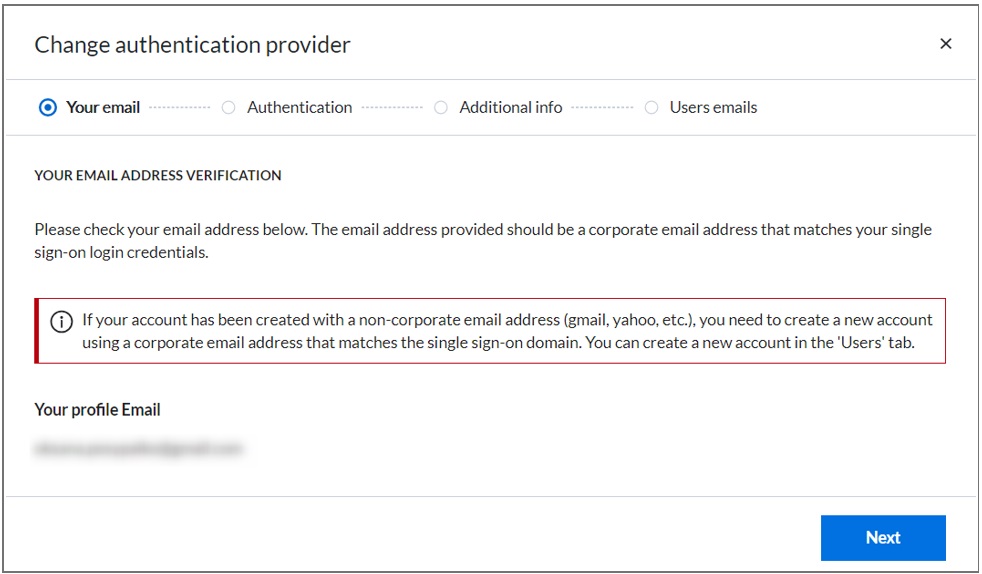

- Dans Compte Organisation, dans Authentification, cliquez sur Changer de fournisseur et suivez les instructions à l'écran.

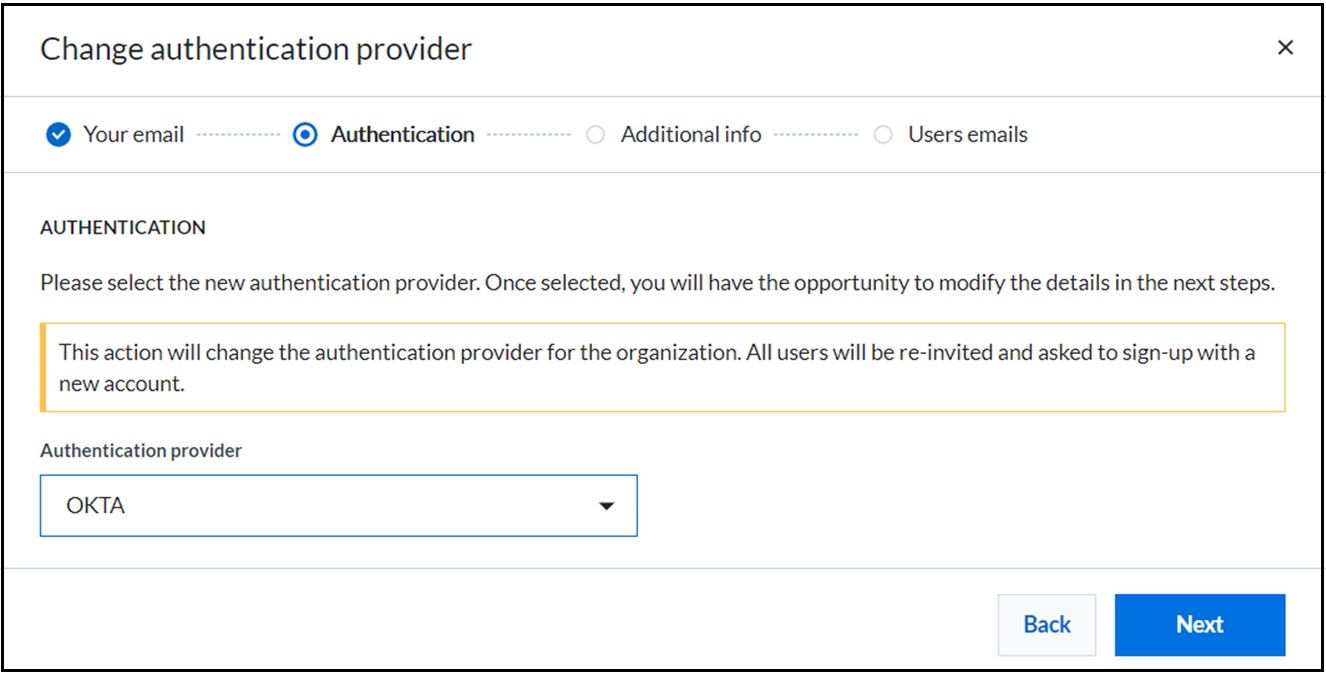

- Dans Fournisseur d'authentification, sélectionnez Okta, puis cliquez sur Suivant.

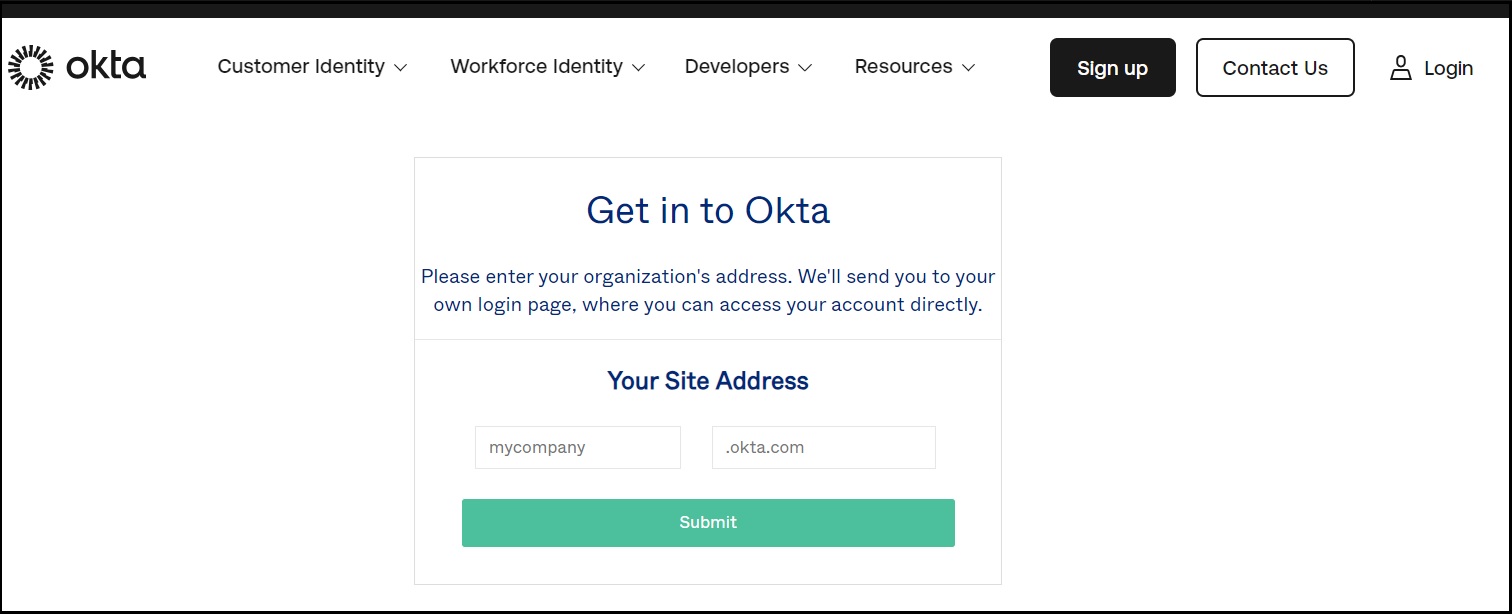

- Connectez-vous à Okta (https://okta.com/login).

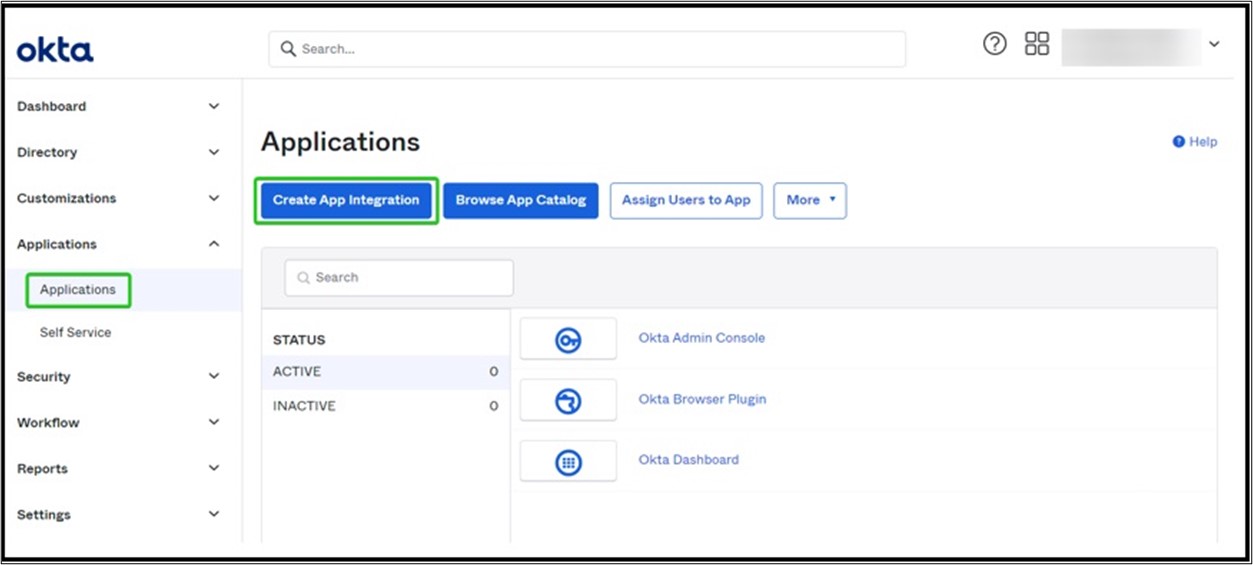

- Accédez à Applications. Cliquez sur Créer une intégration d'application.

Remarque : Créez une nouvelle application s'il y a déjà une application dans la liste.

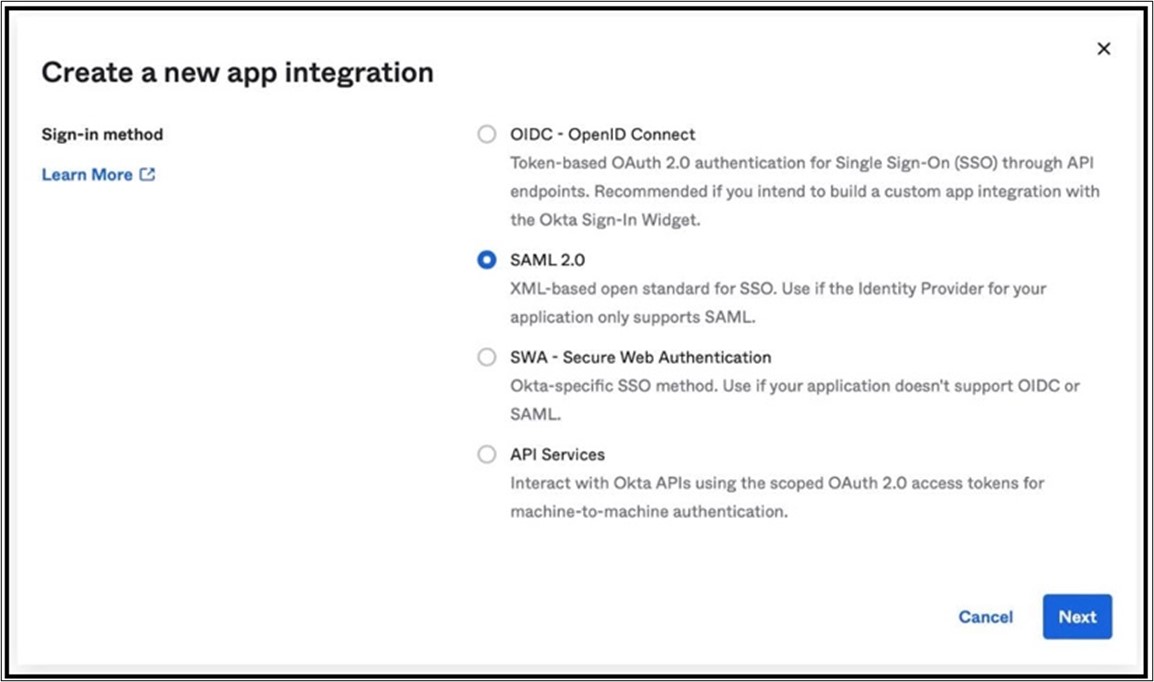

- Sélectionnez la méthode de connexion SAML 2.0 et créez une application.

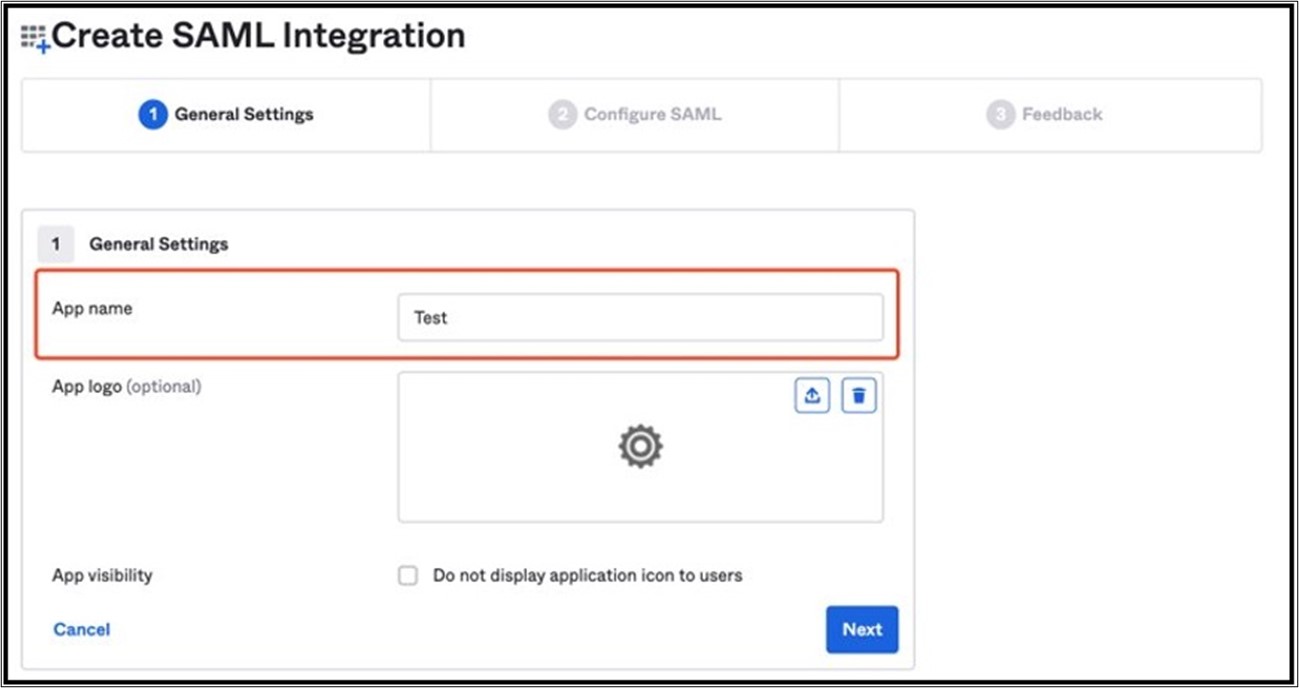

- Dans Créer une intégration SAML, à l'étape Paramètres généraux, entrez le nom de l'application.

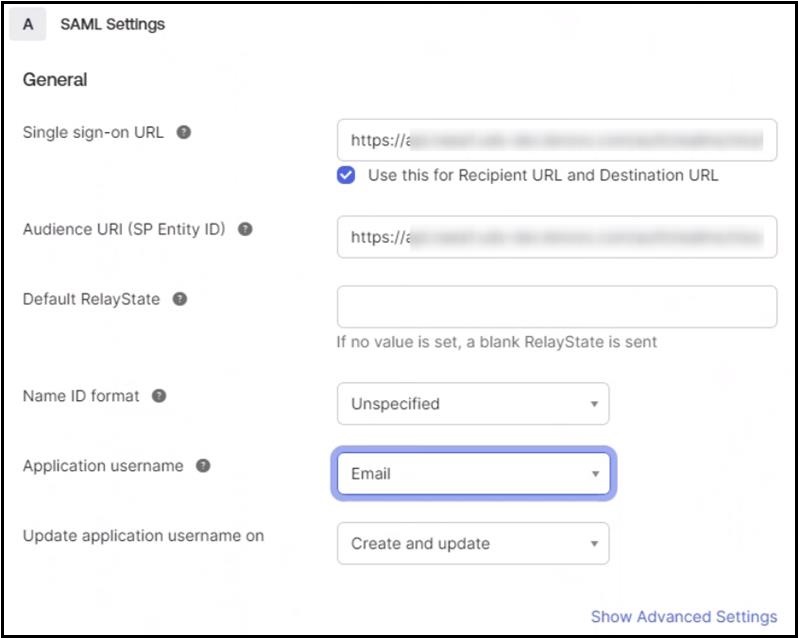

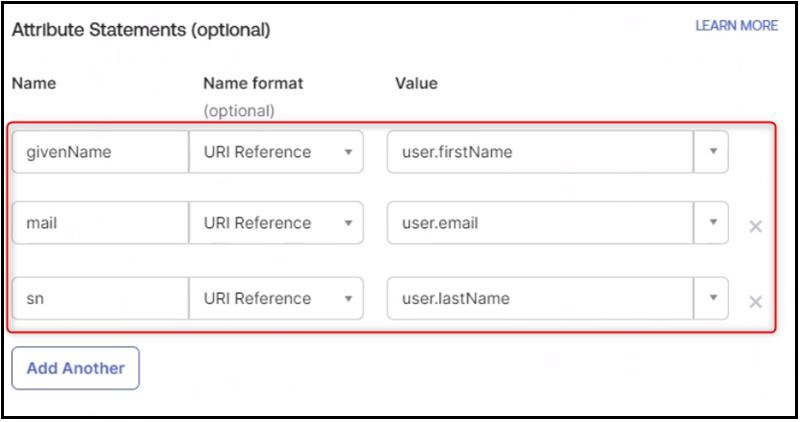

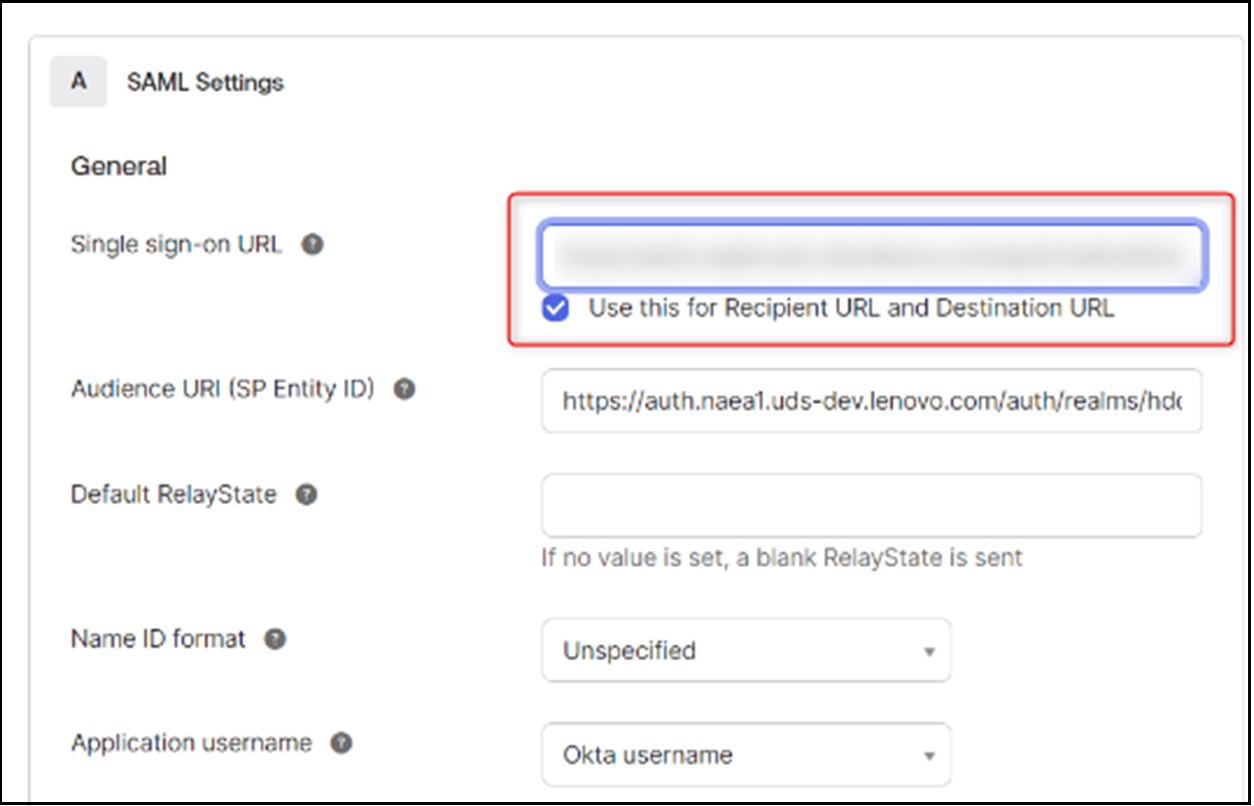

- À l'étape Configurer SAML, entrez les Déclarations d'attributs comme indiqué ci-dessous. Les autres champs requis peuvent être remplis avec des données aléatoires. Par exemple, les valeurs URL de connexion unique et URI de public seront modifiées ultérieurement. Les Déclarations d'attributs seront nécessaires pour remplir l'un d'eux à l'étape Informations supplémentaires.

- Complétez le processus de création de l'application.

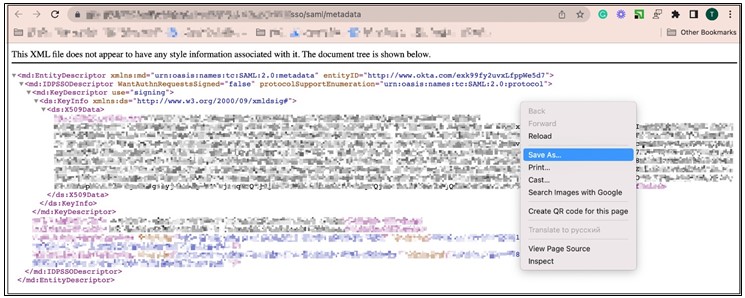

- Dans la section Certificats de signature SAML, dans le menu déroulant Actions, sélectionnez Voir les métadonnées IdP. Les métadonnées IdP s'ouvrent dans un nouvel onglet du navigateur.

- Téléchargez les informations de la page sur votre ordinateur. Cela deviendra le fichier de configuration IDP requis pour changer le type d'authentification de l'organisation à OKTA.

- Pour pouvoir se connecter avec OKTA, des utilisateurs doivent être créés et assignés à votre application OKTA. De plus, ces utilisateurs doivent être ajoutés au Portail. Leurs e-mails sur le Portail et dans OKTA doivent correspondre.

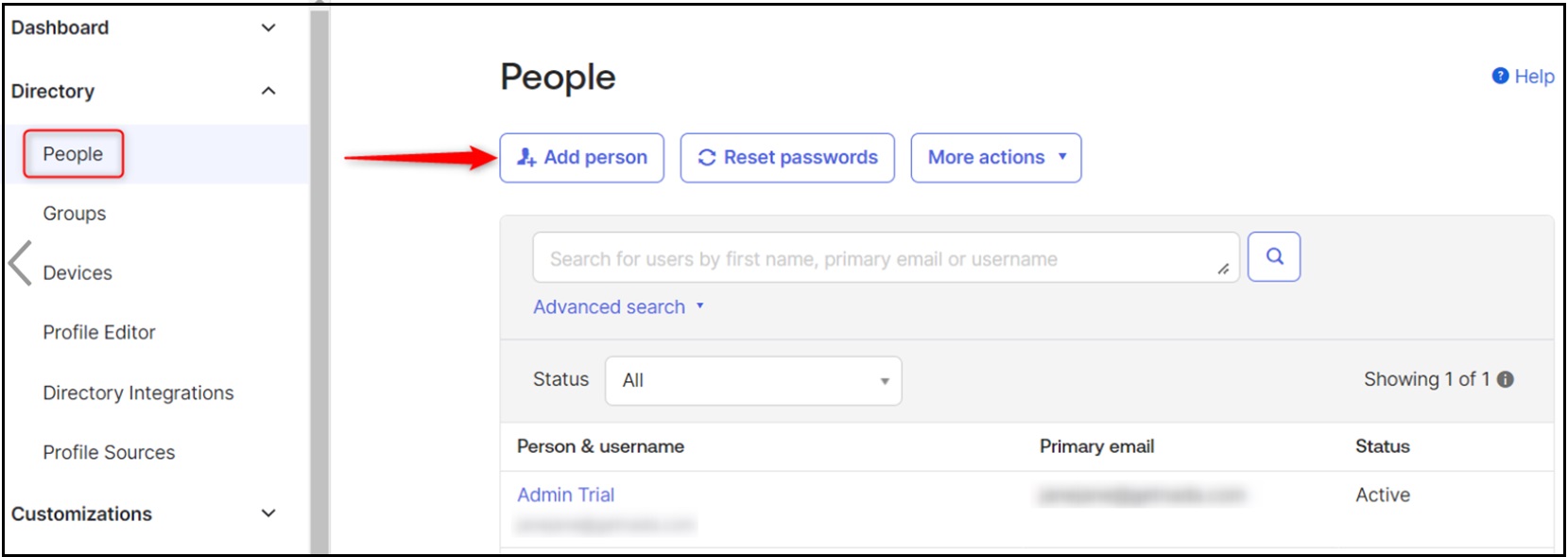

- Pour ajouter un utilisateur, naviguez vers Annuaire - Personnes. Cliquez sur Ajouter une personne. Remplissez tous les champs requis et cliquez sur Enregistrer.

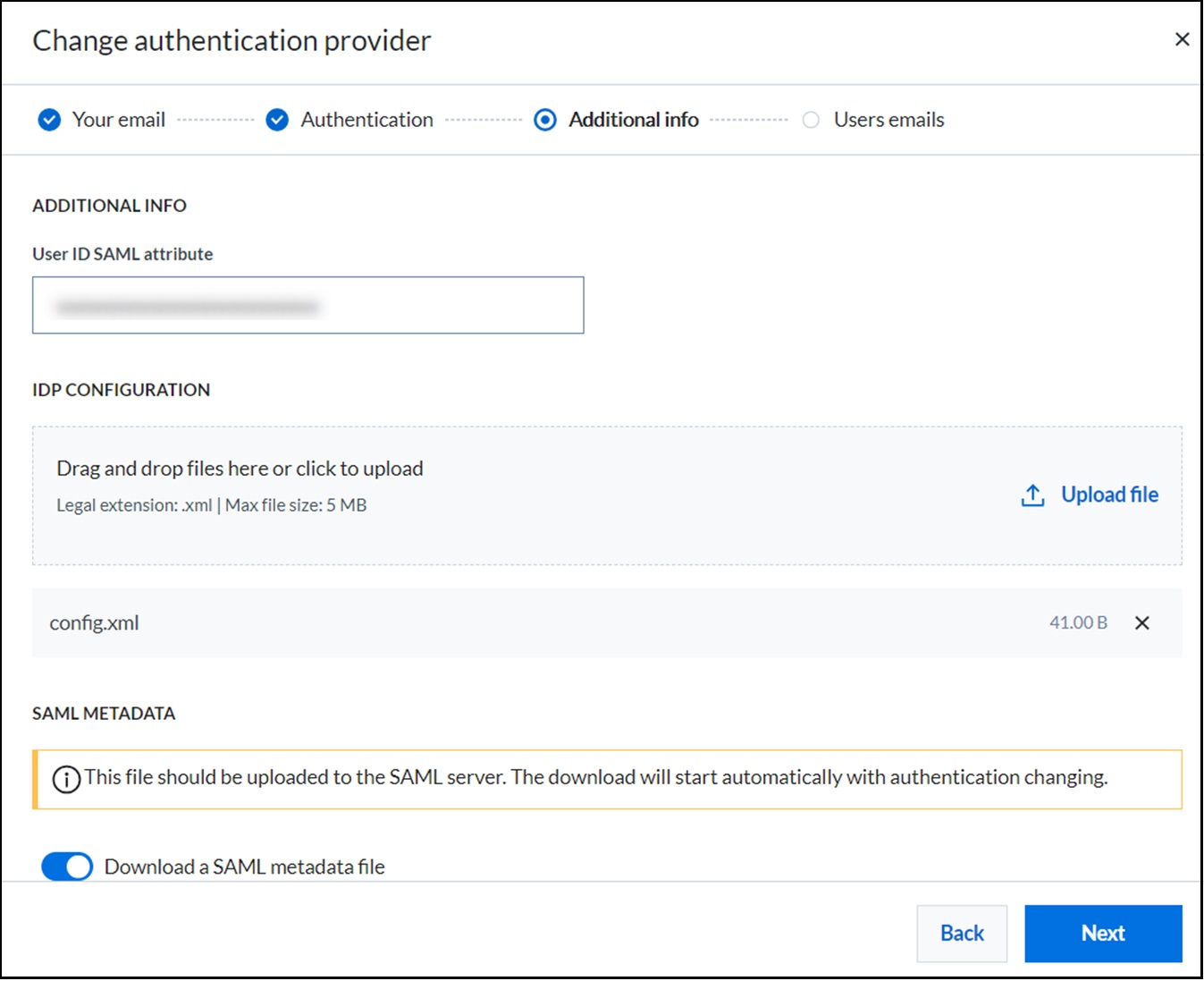

- Dans la fenêtre Informations supplémentaires, entrez ID utilisateur attribut SAML (givenName ou email) et téléchargez le fichier de configuration IDP.

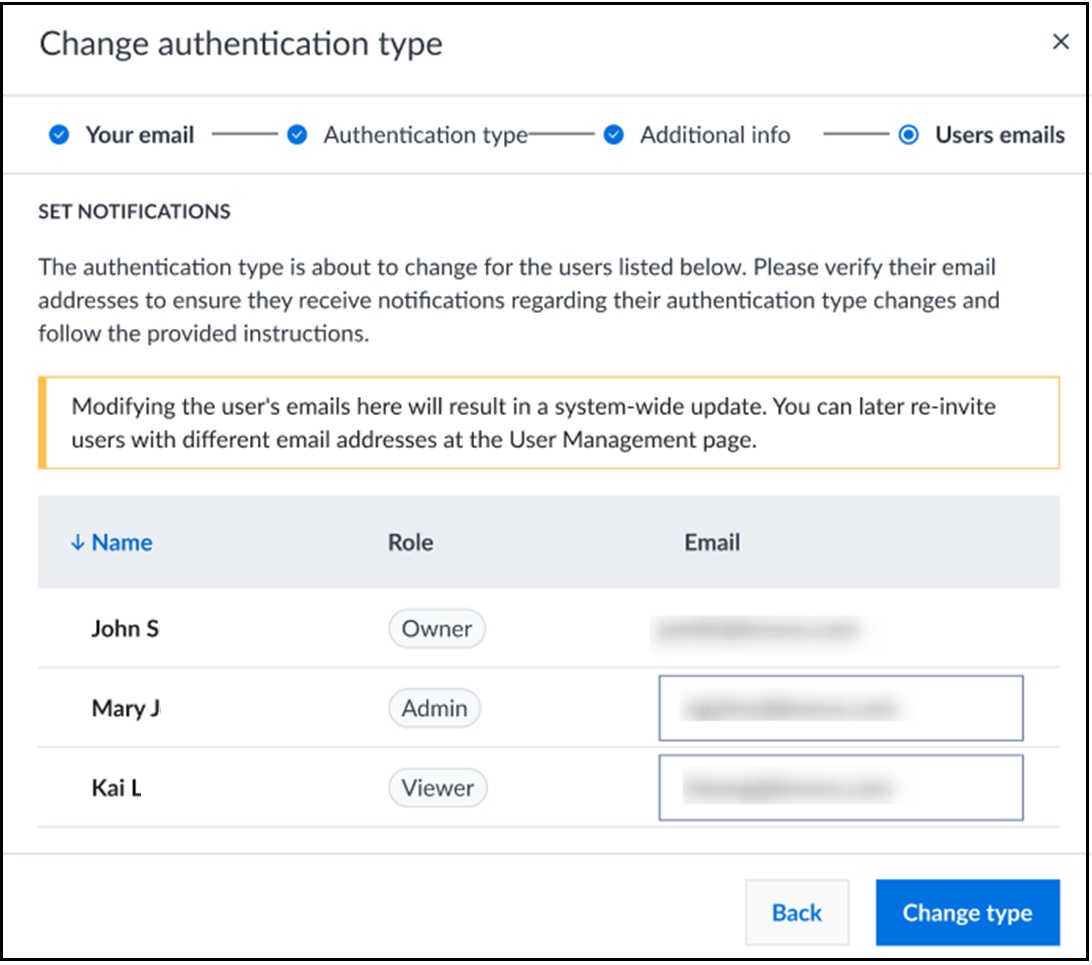

- Vérifiez si les e-mails des utilisateurs sont corrects et mettez-les à jour si nécessaire.

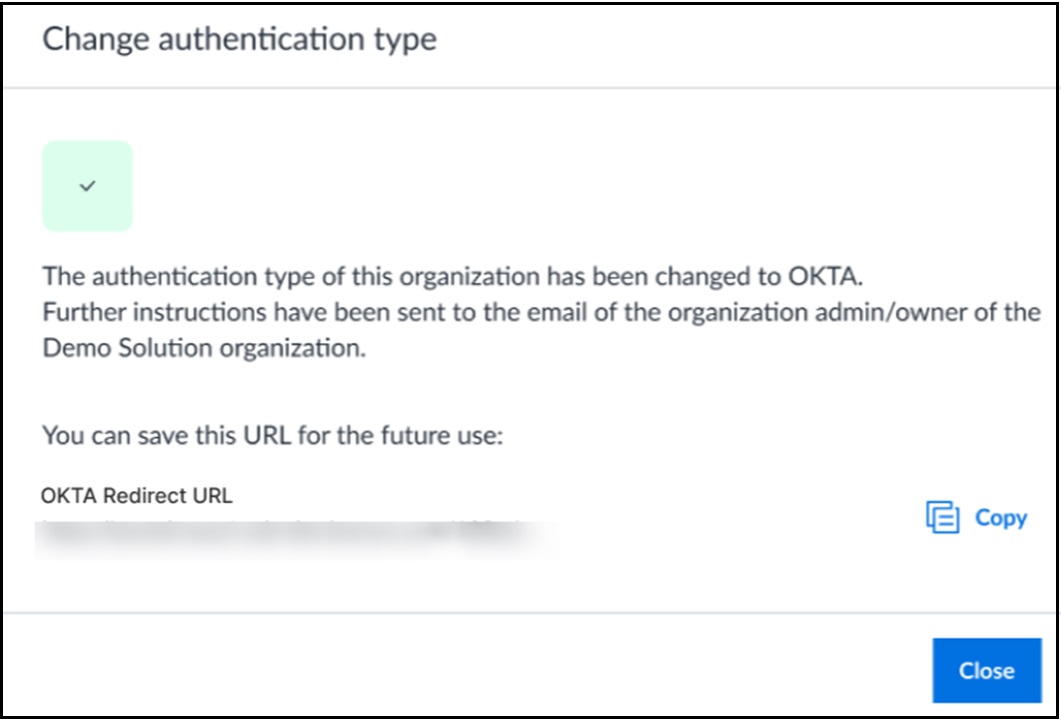

- Copiez l'URL de redirection. Cela est requis lors du processus de configuration d'OKTA dans OKTA (https://okta.com). Ensuite, cliquez sur Fermer pour compléter le processus de configuration SSO.

- Collez l'URL de redirection, copiée à l'étape 16, dans URL de connexion unique et URI de public pour compléter la configuration SSO.

La configuration OKTA est terminée.

Vos commentaires aident à améliorer l’expérience globale